Nutzerverwaltung und Zugangsrechte

1. Einführung

Die DQC Platform verwendet ein zweistufiges Zugriffsmodell: Team-Rollen steuern, was Benutzer plattformweit tun können, während objektbezogene Berechtigungen den Zugriff auf bestimmte Datenquellen steuern, also Konnektoren, Tabellen und Regelsätze.

Dieses Modell verbindet Flexibilität, Sicherheit und Verständlichkeit. So können allgemeine Funktionen freigegeben und gleichzeitig sensible Daten bei Bedarf gezielt eingeschränkt werden.

2. Team-Rollen — globale Berechtigungen

Team-Rollen definieren globale administrative und operative Berechtigungen innerhalb der gesamten DQC Platform. Sie gewähren jedoch nicht automatisch Zugriff auf bestimmte Konnektoren, Tabellen oder Regelsätze.

Die DQC Platform verfügt über drei Team-Rollen: Eigentümer, Manager und Mitglied.

Capability | Eigentümer | Manager | Mitglied |

|---|---|---|---|

Allgemeine Einstellungen verwalten |

|

|

|

LLM-Einstellungen verwalten |

|

|

|

Benutzer einladen |

|

|

|

Rollen ändern und Benutzer entfernen |

|

|

|

Gruppen erstellen und verwalten |

|

|

|

Qualitätsdimensionen verwalten |

|

|

|

Tags verwalten |

|

|

|

Zugriff auf BI-Verbindung und API Token |

|

|

|

Unternehmensregeln verwalten |

|

|

|

Datenquellen hinzufügen |

|

|

|

Kommunikationskanäle und Datenkataloge hinzufügen |

|

|

|

Missionen und Alarme verwalten |

|

|

|

*Nur, wenn sie als Gruppeneigentümer zugewiesen sind

**Nur, wenn sie Zugriffsrechte auf das jeweilige Ruleset haben

Hinweis zur BI Verbindung und zu API Token: Diese Berechtigung erlaubt es Eigentümern, API Tokens für programmatischen Zugriff zu erstellen und die DQC Platform mit externen Business-Intelligence-Tools zu verbinden.

Hinweis zu Gruppen: Ausführliche Informationen zum Erstellen und Verwalten von Gruppen finden sich in der separaten Gruppen-Dokumentation.

3. Objektbezogene Zugriffsrechte

Objektbezogene Zugriffsrechte steuern Sichtbarkeit und Bearbeitbarkeit von Datenobjekten, also Konnektoren, Tabellen und Regelsätze, für Manager und Mitgleider.

Eigentümer haben immer vollständigen Zugriff auf alle Objekte und werden nicht durch objektbezogene Berechtigungen eingeschränkt.

Zugriffsrechte-Level

Access Right Level | Meaning |

|---|---|

Kein Zugriff | Ausgeblendet — das Objekt erscheint nicht in Listen oder in der Navigation |

Sehen | Objekt ist sichtbar, aber nur lesbar |

Koordinieren* | Objekt ist sichtbar und erlaubt begrenzte Änderungen |

Bearbeiten | Objekt kann bearbeitet werden |

*Nur auf Regelsatz-Ebene verfügbar. Die konkreten Berechtigungen sind in Abschnitt 6 beschrieben

4. Hierarchie und Vererbung

Das Berechtigungsmodell der DQC Platform basiert auf Googles Zanzibar-Zugriffskontrollsystem und wurde für Data-Quality-Management-Workflows angepasst.

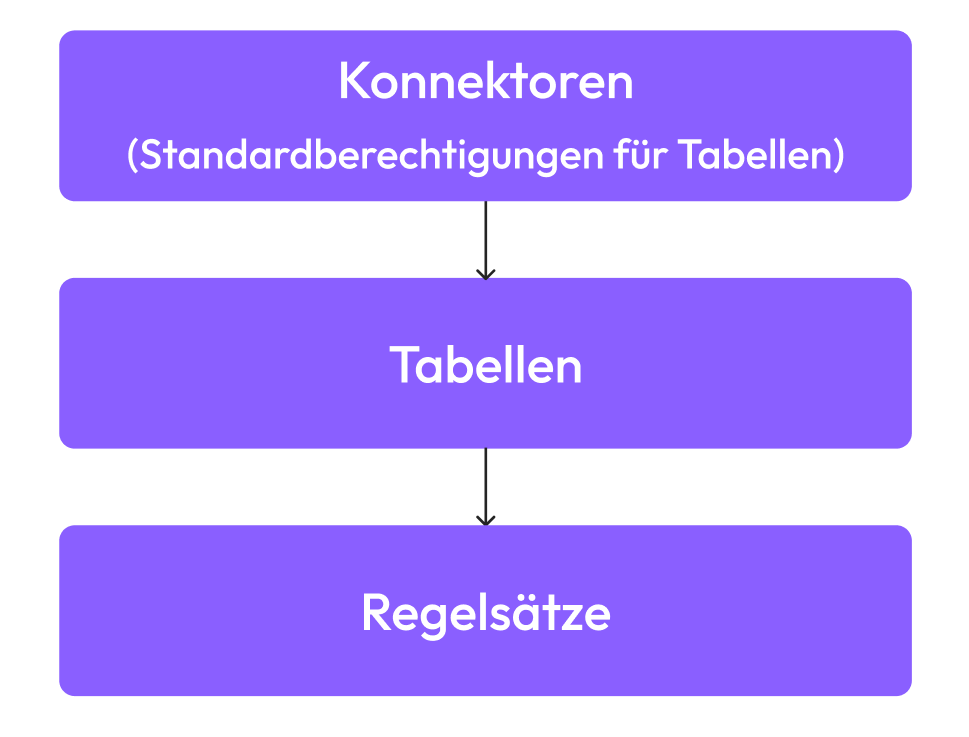

Objekthierarchie

Die DQC Platform organisiert Objekte in einer Hierarchie:

Konnektoren enthalten Tabellen

Tabellen enthalten Regelsätze

Zugrifssrechte Model

Konnektoren: Berechtigungen während der Verbindung festlegen

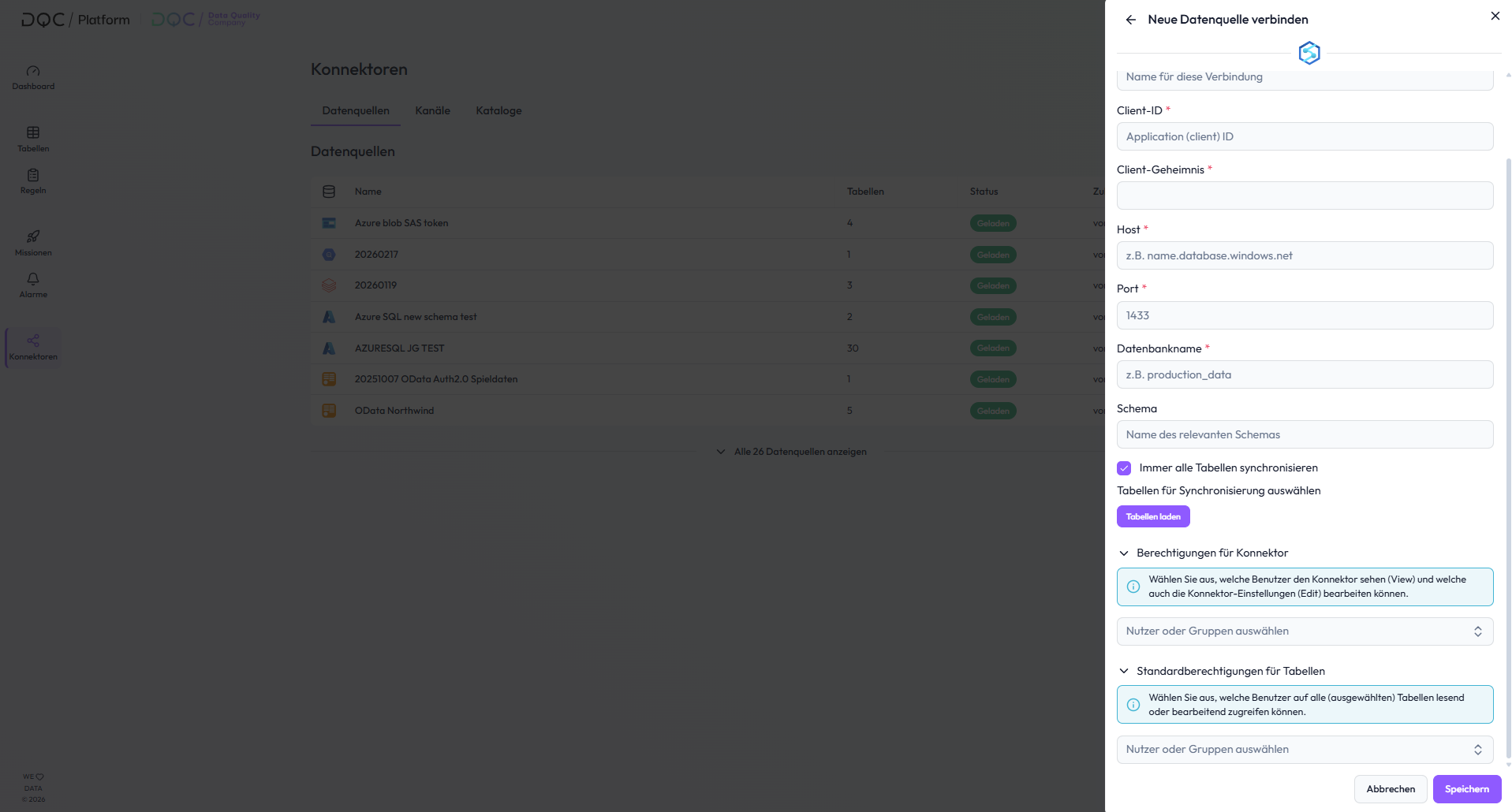

Beim Verbinden eines neuen Konnektors werden zwei Arten von Zugriff definiert:

Berechtigungen für Konnektor – steuert, wer den Konnektor selbst sehen und bearbeiten kann

Standardberechtigungen für Tabellen – legt die grundlegenden Berechtigungen fest, die alle Tabellen innerhalb dieses Konnektors erben

Dieses Design ermöglicht es, den Zugriff für zukünftige Tabellen bereits beim Einrichten des Konnektors zu konfigurieren, statt jede Tabelle nachträglich einzeln zu verwalten.

Berechtigungen für Konnektor und Standardberechtigungen für Tabellen können nach der initialen Verbindung jederzeit bearbeitet werden. Änderungen an den Standardberechtigungen für Tabellen wirken sich auf alle Tabellen aus, die sich im vererbten Zustand befinden.

Tabellen: Primäre Vererbung über Default Table Access

Tabellen erben ihre Berechtigungen primär von den Standardberechtigungen für Tabellen, welche auf Konnektor-Ebene konfiguriert werden. Dieser Standard funktioniert wie eine Vorlage, die automatisch auf alle Tabellen innerhalb eines Konnektors angewendet wird und zur Einrichtung von Berechtigungen dient.

Wichtige Vererbungsregel:

Wenn die Standardberechtigungen für Tabellen uneingeschränkt ist, also keine Benutzer zugewiesen sind, bleiben Tabellen für alle Benutzer uneingeschränkt zugänglich, unabhängig von möglichen Einschränkungen beim Connector Access.

Wenn die Standardberechtigungen für Tabellen explizite Zuweisungen enthalten, also Benutzer zugewiesen sind, werden alle Tabellen auf die explizit zugewiesenen Manager und Mitglieder beschränkt

Hinweis:

Default Table Permissions können auch auf Tabellenebene überschrieben werden, indem Benutzer explizit zugewiesen werden

Wenn Standardberechtigungen für Tabellen zugewiesen sind, werden diese zusätzlich mit den Berechtigungen für Konnektoren kombiniert. Die höchste Berechtigungsstufe aus beiden Quellen gilt für die Tabelle

Regelsätze: Vererbung von der übergeordneten Tabelle

Regelsätze erben Berechtigungen von ihrer übergeordneten Tabelle. Wenn ein Benutzer View-Zugriff auf eine Tabelle hat, hat dieser Benutzer auch View-Zugriff auf alle Regelsätze innerhalb dieser Tabelle, sofern dies nicht durch explizite Regelsatz-Berechtigungen überschrieben wurde.

Permission States

Jede Tabelle und jeder Regelsatz befindet sich in einem von zwei Zuständen:

Vererbter Zugriff (Standardzustand)

Für dieses Objekt sind keine expliziten Berechtigungen zugewiesen

Das Objekt erbt automatisch Berechtigungen aus seinen Vererbungsquellen

Für Tabellen:

Erbt immer vom Default Table Access

Erbt zusätzlich vom Connector Access, aber nur, wenn der Default Table Access explizite Zuweisungen enthält

Für Regelsätze: Erbt von der übergeordneten Tabelle

Änderungen an übergeordneten Berechtigungen werden automatisch an vererbte Objekte weitergegeben

Expliziter Zugriff (gesperrter Zustand)

Für dieses Objekt wurden bestimmte Berechtigungen manuell zugewiesen

Die Vererbung ist unterbrochen — das Objekt erhält keine Updates mehr aus übergeordneten Berechtigungen

Alle Zugriffe müssen manuell verwaltet werden, bis die expliziten Berechtigungen entfernt werden

Standardzustand für neue Objekte

Wichtig: Wenn beim Konnektor-Setup keine expliziten Zugriffsrechte zugewiesen werden:

Neu verbundene Konnektoren und Tabellen sind für alle Benutzer ohne Einschränkungen zugänglich

Alle Benutzer, also Mitglieder, Manager und Eigentümer, können diese Objekte standardmäßig bearbeiten

Dies umfasst auch den Default-Regelsatz, der automatisch für jede neu verbundene Tabelle erstellt wird

Beispiel: So funktioniert Vererbung

Beispiel 1: Uneingeschränkter Default Table Access

Setup:

Connector Access: Edit für Mitglied A

Default Table Access: uneingeschränkt, keine Zuweisungen

Table X Access: keine Benutzer zugewiesen

Ergebnis:

Konnektor: Team-Eigentümer und Mitglied A haben Edit-Zugriff

Table X: Die Tabelle befindet sich im vererbten Zustand, hat aber keine einschränkenden Berechtigungen vom Default Table Access geerbt. Daher haben alle Benutzer Edit-Rechte

Beispiel 2: Eingeschränkter Default Table Access mit doppelter Vererbung

Setup:

Connector Access: View für User A

Default Table Access: Edit für User A, View für User B

Table X: keine Benutzer zugewiesen

Table Y: explizit View für User A

Table Z: explizit View für User B

Ergebnis:

Table X: User A hat Edit-Zugriff, da dies die höchste Berechtigung aus View vom Konnektor und Edit vom Default Table Access ist

Table X: User B hat View-Zugriff, da dies die höchste Berechtigung aus keinem Connector-Zugriff und View vom Default Table Access ist

Table Y: User A hat View-Zugriff, da die explizite Berechtigung diese Zugriffsstufe festlegt

Table Z: User A hat No access, da die explizite Berechtigung nur User B View-Zugriff gewährt

Standardberechtigungen für Tabellen ändern

Tabellen im vererbten Zustand übernehmen die aktualisierten Berechtigungen sofort:

Tabellen mit explizitem Zugriff bleiben unverändert und behalten ihre explizit zugewiesenen Berechtigungen

Wichtig: Wenn der Default Table Access von uneingeschränkt auf explizite Zuweisungen geändert wird oder umgekehrt, beeinflusst dies, ob Connector Access Permissions an Tabellen weitergegeben werden.

Sichtbarkeit für Navigation

Minimale Hierarchie für Navigation: Wenn ein Benutzer Zugriff auf ein untergeordnetes Objekt hat, aber nicht auf dessen übergeordnetes Objekt, zeigt die DQC Platform die minimal erforderliche Hierarchie zur Navigation an.

Beispiel: Wenn ein Benutzer No access auf einen Konnektor und eine Tabelle hat, aber View-Zugriff auf einen bestimmten Regelsatz innerhalb dieser Tabelle, sieht der Benutzer:

Den Konnektor-Namen, kann jedoch nicht darauf zugreifen

Den Tabellennamen, kann jedoch keine Tabellenkonfigurationen anzeigen

Den Regelsatz, der angezeigt werden darf

So wird sichergestellt, dass Benutzer zu Objekten navigieren können, für die sie eine Berechtigung haben, auch wenn übergeordnete Objekte eingeschränkt sind.

5. Wie effektiver Zugriff bestimmt wird

Wenn ein Benutzer versucht, auf ein Objekt zuzugreifen, bewertet die DQC Platform den Zugriff in dieser Reihenfolge:

1. Team-Rolle prüfen

Hat der Benutzer die globale Berechtigung, diese Art von Aktion auszuführen?

Wenn der Benutzer Eigentümer ist: vollständigen Zugriff gewähren und objektbezogene Prüfungen überspringen

Wenn nicht: mit Schritt 2 fortfahren

2. Alle anwendbaren Berechtigungen sammeln

Direkt dem Benutzer zugewiesene individuelle Berechtigungen prüfen

Gruppenberechtigungen aus allen Gruppen prüfen, denen der Benutzer angehört

Hinweis: Ein Benutzer kann Mitglied einer oder mehrerer Gruppen sein

3. Effektiven Zugriff auf das Objekt bestimmen

Wenn sich das Objekt im vererbten Zustand befindet, also keine expliziten Berechtigungen gesetzt sind:

Für Tabellen: Berechtigungen aus Konnektor und Default Table Permissions zusammenführen

Für Regelsätze: effektive Berechtigungen der übergeordneten Tabelle verwenden

Beim Zusammenführen gilt die höchste Berechtigungsstufe

Wenn das Objekt gesperrt ist, also explizite Berechtigungen gesetzt sind:

Nur die explizit definierten Berechtigungen verwenden; übergeordnete Berechtigungen ignorieren

4. Höchste Berechtigungsstufe anwenden

Wenn mehrere Berechtigungen gelten, etwa individuelle Berechtigungen und mehrere Gruppen, hat die höchste Zugriffsstufe Vorrang.

Beispiel: User hat individuellen View-Zugriff und gehört zu einer Gruppe mit Edit-Zugriff → effektiver Zugriff ist Edit

Beispiel: User gehört zu Gruppe A mit View und Gruppe B mit Edit → effektiver Zugriff ist Edit

5. Zugriffsstufe anwenden

Basierend auf dem effektiven Zugriff, also No access, View, Coordinate oder Edit, wird die Aktion erlaubt oder eingeschränkt.

6. Spezifische Zugriffsrechte je Objektebene

Dieser Abschnitt definiert genau, was jede Zugriffsstufe pro Objekttyp erlaubt.

Wenn ein Benutzer keine Lese-, Koordinierungs- oder Bearbeitungs-Berechtigungen hat, gilt standardmäßig Kein Zugriff und eine Zugriff verweigert-Meldung wird angezeigt.

Bearbeitungszugriff enthält automatisch alle Lesezugriffsrechte. Daher listet der folgende Abschnitt nur die zusätzlichen Berechtigungen auf, die mit Edit-Zugriff gewährt werden.

Konnektoren-Ebene

Lesezugriff

Konnektor-Namen in der Konnektoren-Übersicht sehen

Alle verbundenen Tabellen und Regelsätze sehen

Bearbeitungszugriff

Konnektor erneut synchronisieren

Konnektor-Zugangsdaten bearbeiten, nur für nicht-statische Konnektoren verfügbar

Tabellen für die Synchronisierung auswählen

Konnektor-Berechtigungen verwalten, für Benutzer und Gruppen

Standard-Tabellenberechtigungen verwalten, für Benutzer und Gruppen

Konnektor löschen

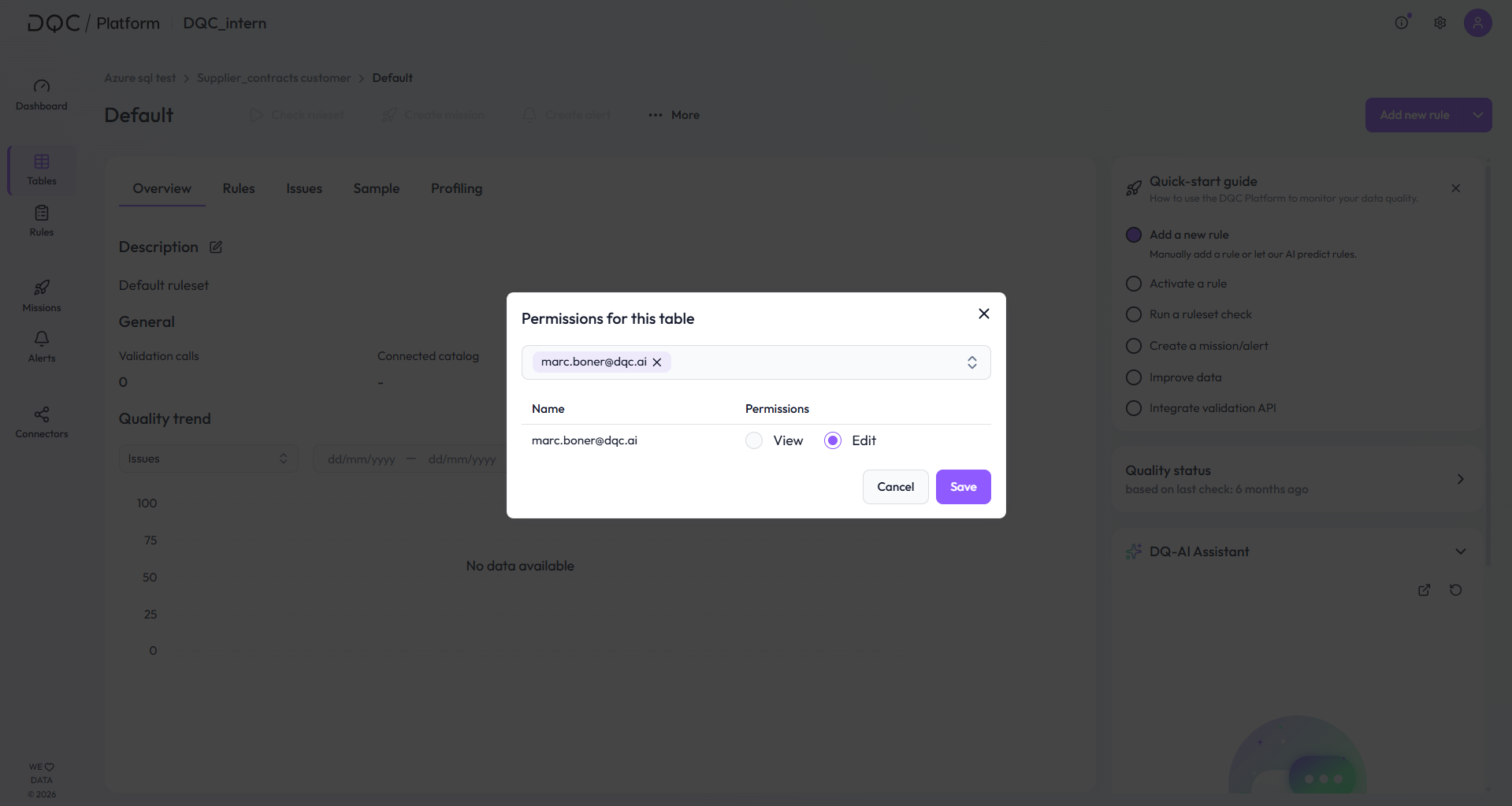

Tabellen-Ebene

Lesezugriff

Tabelle in der Tabellenübersicht sehen

Alle Regelsätze der Tabelle sehen

Tabs anzeigen: Übersicht, Regeln, Probleme, Stichprobe, Profiling

Probleme herunterladen

Bearbeitungszugriff

Regelsätze erstellen und löschen

Informationen zum Datenkatalog hinzufügen

Tabellenberechtigungen verwalten

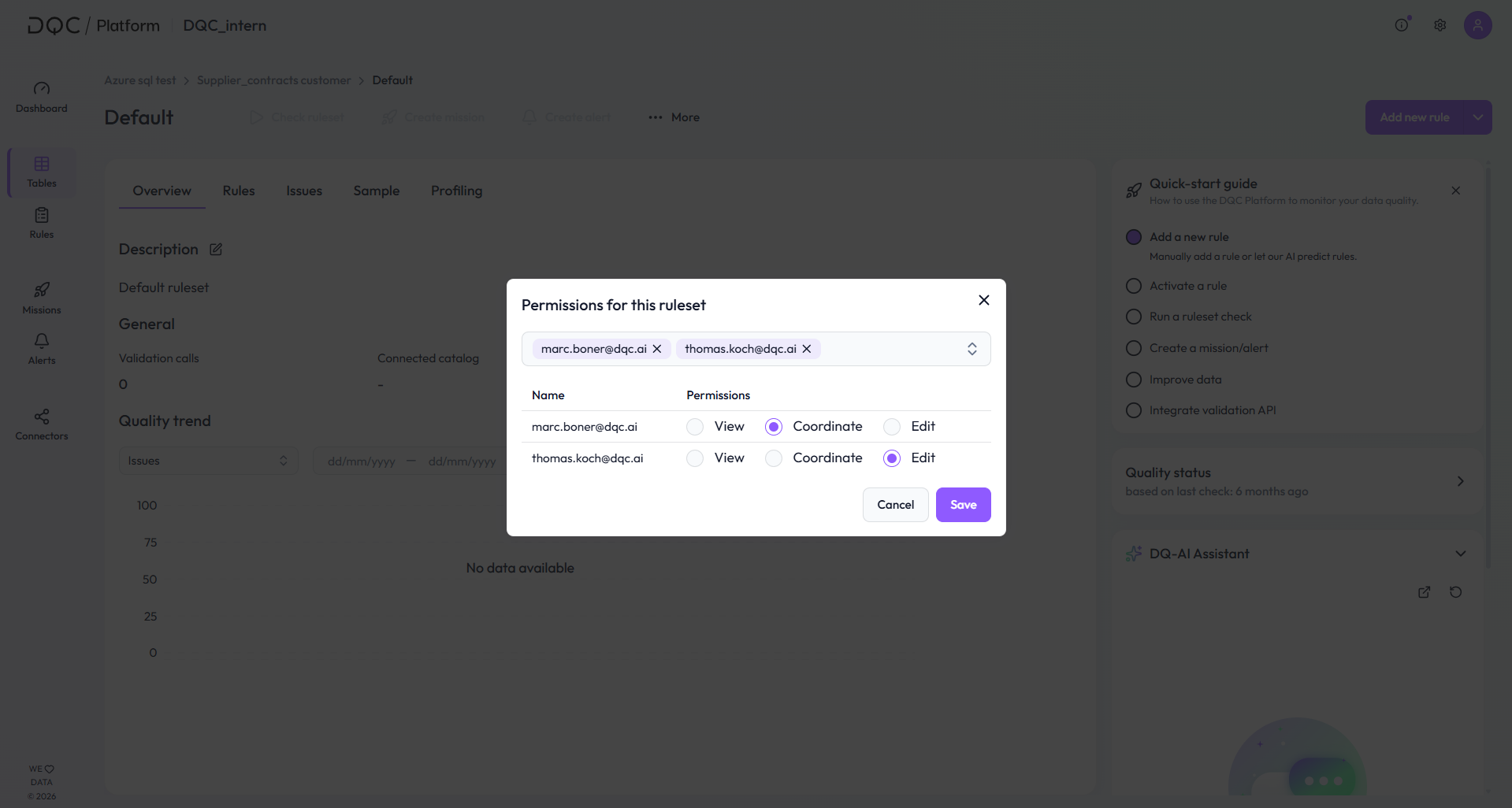

Regelsatz-Ebene

Lesezugriff

Regelsatz sehen

DQ-AI Assistant für Erklärungen und Antworten nutzen, aber ohne Regelerstellung

Koordinierungszugriff

Regeln erstellen, bearbeiten und löschen, manuell oder über den DQ-AI Assistant

Dimensionen und Tags an Regeln ändern

Regeln aktivieren oder deaktivieren

Data-Quality-Regeln vorhersagen

Unternehmensregeln anwenden

Quickstart Guide starten

Regelprüfungen ausführen

Missionen und Alarme erstellen und bearbeiten

Verbesserungs-Workflows erstellen und bearbeiten

Bearbeitungszugriff

Quality Scores anpassen

Zeitplan für Regelsatz-Prüfungen ändern

Regelsatz-Umfang bearbeiten

Regelsatz-Berechtigungen verwalten

Regelsätze löschen, importieren und neue Regelsätze hinzufügen

Hinweis: Die Zugriffsstufe Koordinierung ist nur für Regelsätze verfügbar. Sie erlaubt Benutzern, mit Regeln und Quality Checks zu arbeiten, ohne strukturelle Einstellungen oder Berechtigungen zu ändern.

7. Realistisches Beispiel: Zugriffskonfiguration für ein Team mit HR-, Finance- und Sales-Daten

Ein Unternehmen nutzt die DQC Platform, um Daten aus drei Abteilungen zu validieren: HR, Finance und Sales. Das Team hat einen Team-Eigentümer, mehrere Business User und zwei Gruppen: HR Team und Finance Team.

Der Team-Eigentümer konfiguriert die DQC Platform, lädt Benutzer ein, erstellt Gruppen und verwaltet globale Einstellungen. Die Business User erhalten nur Zugriff auf die Objekte, die sie für ihre Arbeit benötigen.

Beispiel-Setup:

Der Team-Eigentümer verbindet drei Datenquellen: HR Data, Finance Data und Sales Data

Das HR Team erhält Bearbeitungszugriff auf den HR-Konnektor und dessen Tabellen

Das Finance Team erhält Bearbeitungszugriff auf den Finance-Konnektor und dessen Tabellen

Alle Business User erhalten Lesezugriff auf die Sales-Tabellen, da diese Daten nicht sensibel sind und teamübergreifend sichtbar sein sollen

Der Standard-Tabellenzugriff wird für jeden Konnektor so konfiguriert, dass neue HR-Tabellen automatisch auf das HR Team und neue Finance-Tabellen automatisch auf das Finance Team beschränkt werden

Beispiel für Vererbung:

Eine neue Tabelle namens Employee Master Data wird unter dem HR-Konnektor hinzugefügt

Da sich die Tabelle noch im Zustand Vererbter Zugriff befindet, erhält sie automatisch den Standard-Tabellenzugriff des HR-Konnektors

Mitglieder des HR Teams können die Tabelle und ihre Regelsätze bearbeiten

Mitglieder des Finance Teams können die Tabelle nicht sehen, sofern kein Zugriff explizit gewährt wird

Beispiel für explizites Überschreiben:

Ein Regelsatz auf der Tabelle Employee Master Data prüft, ob Mitarbeiterkostenstellen gültig sind

Das Finance Team muss diese Regeln prüfen, soll aber die Tabelle selbst nicht bearbeiten

Der Team-Eigentümer oder HR-Bearbeiter gewähren dem Finance Team Koordinierungszugriff auf diesen spezifischen Regelsatz

Das Finance Team kann nun Regeln in diesem Regelsatz erstellen, bearbeiten, aktivieren und ausführen, aber keine Tabellenberechtigungen ändern, den Regelsatz-Umfang bearbeiten oder den Regelsatz löschen

Beispielergebnis:

HR Team: Kann HR-Daten und HR-Regelsätze verwalten

Finance Team: Kann Finance-Daten verwalten und ausgewählte HR-Regelsätze koordinieren, wenn Finance-Input benötigt wird

Business User: Können Sales-Daten anzeigen, aber keine Zugriffsrechte oder sensiblen HR-/Finance-Objekte ändern

Team-Eigentümer: Hat vollständigen Zugriff auf alle Konnektoren, Tabellen, Regelsätze, Benutzer und Team-Einstellungen

Dieses Setup hält sensible HR- und Finance-Daten geschützt und ermöglicht gleichzeitig teamübergreifende Zusammenarbeit bei ausgewählten Regelsätzen, wenn diese benötigt wird.

Notes

Notes

Team-Rollen definieren globale Berechtigungen, nicht den Datenzugriff

Objektberechtigungen steuern den Zugriff auf Konnektoren, Tabellen und Regelsätze

Explizite Berechtigungen überschreiben Vererbung und müssen manuell verwaltet werden

Mehr erfahren: Invitation of New Users, Creation of Groups